Blog sur la cybersécurité en entreprise

Le paysage des cybermenaces et des cyberattaques est en constante évolution. Explorez notre blog sur la cybersécurité pour obtenir des conseils en matière de conformité, formation et sensibilisation à la sécurité en entreprise.

Exemples de mail phishing : 5 courriels d’hameçonnage courants

Luke Noonan

Phishing et ransomware

Dans cet article, nous mettrons en avant des exemples concrets de mail phishing et nous vous montrerons comment rester constamment vigilant face à cette menace omniprésente. Les courriels d'hameçonnage constituent une menace cybernétique récurrente. Il est donc crucial de comprendre les différentes formes que peuvent prendre ces attaques pour protéger efficacement votre présence en ligne.

Selon le rapport de Cisco sur la cybersécurité de 2021, environ 90 % des violations de données commencent par des courriels de phishing. Plus préoccupant encore, le rapport suggère qu'au sein de 86 % des organisations, au moins une personne cliquera sur un lien de phishing. Or, il suffit d'un seul clic pour être infecté par un ransomware ou exposer des données sensibles.

La maîtrise des tactiques utilisées dans certaines des formes les plus courantes d'attaque par phishing et la sensibilisation des employés à la manière de les éviter contribuent à réduire les risques cybernétiques. Découvrez ici cinq exemples de mail phishing et comment empêcher les employés de prendre des risques.

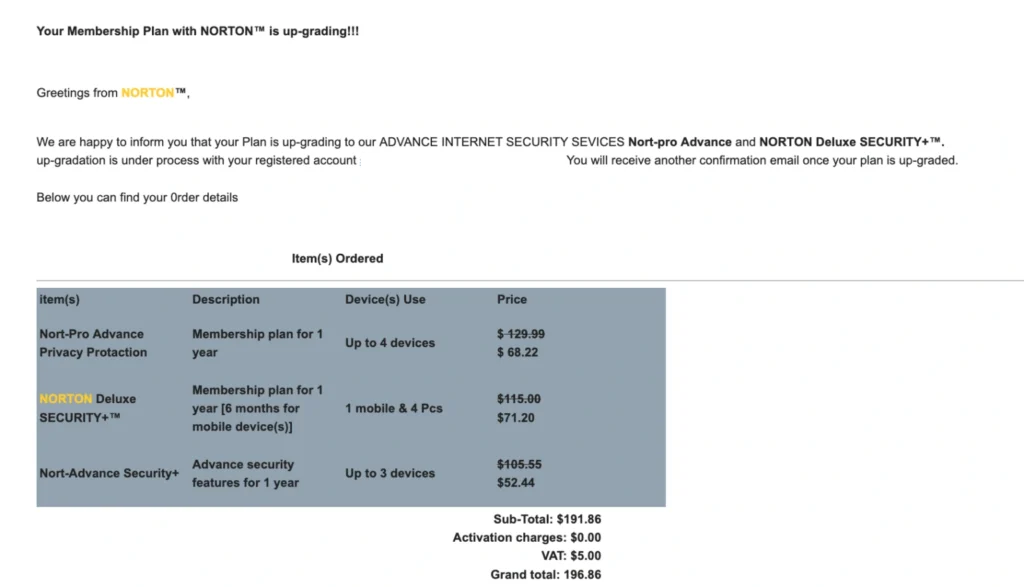

1er exemple de mail phishing : l'arnaque des fausses factures

L'arnaque aux fausses factures est l'une des plus populaires parmi les hameçonneurs. Les fraudeurs envoient des courriels contenant de fausses factures, dans l'espoir de piéger un employé inconscient. Malheureusement, si la fausse facture est payée ou si des questions concernant la facture sont posées au fraudeur, de l'argent ou des données personnelles seront probablement volés.

Les types de factures incluses dans les courriels d'hameçonnage varient, mais on peut citer les exemples suivants :

- Facturation de produits de sécurité tels que les logiciels antivirus

- Factures impayées de faux fournisseurs

- Courriels d'expiration du paiement de domaine avertissant que si aucune action n'est entreprise, le site web et les courriels ne seront plus disponibles.

- Factures de collecteurs de fonds et d'organisations caritatives, offrant souvent un placement publicitaire ou un article dans une publication caritative.

- Le Business Email Compromise (BEC), qui est une forme très sophistiquée et ciblée d'escroquerie aux fausses factures.

Comment éviter les escroqueries aux fausses factures

Les escroqueries liées aux factures peuvent être très sophistiquées, les fraudeurs ciblant spécifiquement des personnes telles que les employés travaillant dans la comptabilité fournisseurs ou les directeurs financiers. Les courriels ont l'air authentiques et contiennent souvent un message urgent du type "payez maintenant ou subissez les conséquences".

Utilisez une simulation de phishing qui offre une formation basée sur les rôles pour cibler les types d'utilisateurs les plus exposés aux escroqueries par fausses factures. Les simulateurs d'hameçonnage basés sur les rôles vous permettront d'adapter vos campagnes de phishing simulées pour refléter les défis réels auxquels sont confrontés des départements et des employés spécifiques.

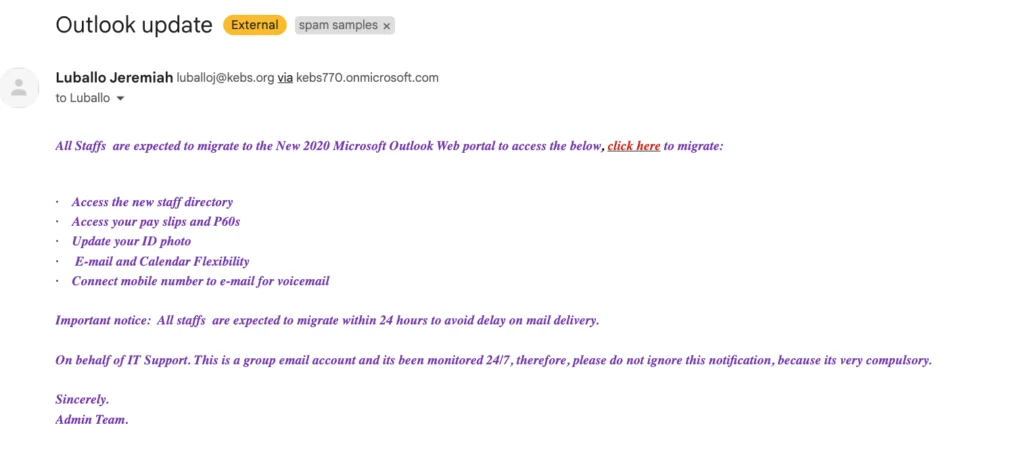

2ème exemple de mail phishing : les faux e-mails de support technique

Créer un sentiment d'urgence et de conformité sont deux des techniques de manipulation utilisées par les escrocs pour inciter les employés à cliquer sur des liens malveillants ou à télécharger des pièces jointes infectées. Un exemple de ces manipulations comportementales se retrouve dans les courriels de phishing qui prétendent provenir du support technique.

Dans l'exemple ci-dessous, vous pouvez voir que le personnel est invité à passer à un nouveau portail web pour accéder à des informations personnelles et professionnelles importantes, y compris leurs bulletins de salaire. L'e-mail rappelle aux employés qu'ils n'ont que 24 heures pour se mettre en conformité.

L'e-mail contient un lien vers un site web malveillant. Si l'employé clique sur ce lien et se rend sur le site, il lui sera demandé de saisir ses identifiants de connexion et ses données personnelles. S'il le fait, ces données seront volées et les fraudeurs les utiliseront pour se connecter au portail réel.

Comment éviter les faux e-mails d'assistance technique

Tout le personnel est exposé à ce type de courriel d'hameçonnage spéculatif général. Une formation générale de sensibilisation à la sécurité de qualité est essentielle pour apprendre à tous les employés, dans tous les départements, comment assurer leur sécurité en ligne.

L'éducation sur la manière dont les cybercriminels manipulent le comportement humain est cruciale pour familiariser les employés avec les tactiques employées par les fraudeurs lors de la création d'e-mails de phishing. Les programmes efficaces de sensibilisation à la sécurité se basent sur un apprentissage continu qui offre des opportunités pour corriger les mauvaises habitudes en matière de sécurité.

La formation générale de sensibilisation à la sécurité doit être complétée par des exercices de simulation de hameçonnage spécifiquement axés sur ce type de menace. Ces simulations utilisent des courriels semblant provenir de services internes et recourent à des tactiques telles que l'urgence et la menace de mesures disciplinaires en cas de non-coopération.

3ème exemple de mail phishing : les arnaques fiscales

Les escroqueries fiscales connaissent souvent une recrudescence pendant la saison des impôts, mais elles peuvent survenir à tout moment. Les courriels d’arnaque fiscale semblent réalistes et sont souvent soigneusement conçus. Le site web vers lequel renvoie le lien est un faux site utilisé pour collecter des données et les envoyer aux fraudeurs à l'origine de l'escroquerie. Parfois, ces sites web contiennent également des logiciels malveillants, mettant en danger tout appareil qui y accède.

Comment éviter les escroqueries fiscales

Les escroqueries fiscales peuvent cibler n'importe quel membre d'une organisation, mais elles sont particulièrement efficaces lorsqu'elles visent des employés des départements financiers. Par conséquent, il est essentiel d'inclure les arnaques fiscales dans les exercices de simulation de phishing pour tous les membres du personnel. En période de déclaration d'impôts, il est recommandé de renforcer la formation pour garantir que les employés, en particulier ceux des départements financiers, soient prêts à faire face à la probabilité d'e-mails de phishing.

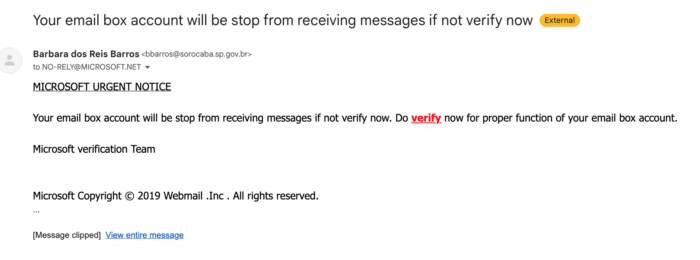

4ème exemple de mail phishing : problème de compte courriel

Imaginons qu'un employé reçoive un courriel urgent l'informant que son compte de messagerie est sur le point d'être suspendu ou doit être mis à niveau de toute urgence. Dans ce cas, il pourrait se sentir obligé de cliquer sur le lien pour résoudre le "problème". Cependant, cet e-mail pourrait être une arnaque de phishing visant à voler des informations d'identification.

L'exemple d'e-mail de phishing ci-dessous montre comment la marque Microsoft est utilisée pour renforcer l'affirmation selon laquelle le compte de messagerie de l'utilisateur est en danger. Le lien contenu dans l'e-mail est malveillant et redirige l'utilisateur vers un site web qui ressemble à une page de connexion à Microsoft Office 365.

Microsoft est souvent l'une des cinq marques les plus usurpées dans les e-mails de phishing. Selon le rapport de Cisco, les cinq premières marques usurpées sont :

- LinkedIn (52 % de toutes les attaques de phishing dans le monde)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

Comment éviter le problème du faux courrier électronique de Microsoft

Les fraudeurs utilisent fréquemment Microsoft et d'autres marques bien connues pour créer un faux sentiment de sécurité chez les employés. La loyauté à la marque et la confiance sont exploitées pour inciter les victimes à s'engager dans le message électronique et à cliquer sur le lien malveillant. C'est là que les exercices de simulation de phishing peuvent aider les employés à se méfier des e-mails de marque qui utilisent des tactiques de manipulation du comportement, telles que l'urgence.

5ème exemple de mail phishing : l'arnaque de Google Docs

Les entreprises utilisent régulièrement Google Docs pour créer, collaborer et partager des documents. En 2020, plus de 6 millions d'entreprises étaient abonnées à Google GSuite, faisant de Google une cible attrayante pour les escrocs.

Une nouvelle tactique récente de phishing utilise GSuite pour cibler spécifiquement un utilisateur. Un fraudeur crée un document Google et le commente en utilisant la notation @ pour attirer l'attention de l'utilisateur ciblé. Cela déclenche l'envoi d'un e-mail de notification authentique par Google dans la boîte de réception de la victime, concernant le commentaire. Cependant, ce commentaire contient généralement des liens malveillants qui, s'ils sont cliqués, redirigent l'employé vers un site web malveillant.

Google a récemment mis à jour les commentaires pour permettre aux utilisateurs de voir qui a laissé un commentaire. Cependant, les escrocs adaptent constamment leurs tactiques, rendant possible l'apparition de nouvelles arnaques GSuite à l'avenir.

Comment éviter les arnaques aux commentaires de GSuite (et autres)

Les courriels de phishing, souvent habilement camouflés, peuvent se fondre dans des communications légitimes et des services courants, comme en témoigne l'exemple des notifications GSuite.

C'est pourquoi la formation en cybersécurité doit être en adéquation avec les politiques internes de l'entreprise en matière d'utilisation des services cloud. Assurez-vous que votre programme de sensibilisation à la sécurité intègre en permanence les dernières informations sur les arnaques, en le mettant régulièrement à jour pour suivre les nouvelles techniques employées par les cybercriminels. En outre, sachez que ces derniers adaptent fréquemment leurs méthodes pour échapper aux systèmes de détection, soulignant ainsi l'importance d'organiser des sessions de formation automatisée tout au long de l'année pour maintenir un haut niveau de vigilance.

Foire aux questions sur les campagnes de sensibilisation au phishing

Une campagne de sensibilisation au phishing efficace repose sur plusieurs éléments clés. Tout d'abord, elle doit être adaptée au contexte et aux risques spécifiques de l'organisation, ce qui signifie que les simulations doivent refléter les menaces réelles que les employés pourraient rencontrer. Par exemple, en ciblant des rôles spécifiques comme les comptables ou les responsables informatiques avec des scénarios de phishing pertinents, on renforce la pertinence et l'impact de la formation. De plus, une campagne réussie utilise des simulations variées, incluant des mails de phishing ressemblant à ceux envoyés par de véritables marques ou des courriels de fausses factures, pour évaluer et améliorer les compétences des employés en matière de détection des arnaques. Enfin, il est crucial d'inclure des éléments éducatifs réguliers et des mises à jour pour refléter les nouvelles tactiques des cybercriminels, garantissant ainsi que les employés restent vigilants face aux menaces en constante évolution.

Les escroqueries liées aux fausses factures sont souvent sophistiquées et ciblent des personnes spécifiques comme les employés de la comptabilité. Pour éviter ces arnaques, il est essentiel de mettre en place des mesures préventives robustes. Tout d'abord, sensibilisez vos employés à identifier les signes de phishing, tels que les demandes urgentes de paiement ou les détails de facturation incohérents. L'utilisation d'une plateforme de simulation de phishing permet de former les employés en leur présentant des scénarios réalistes qu'ils pourraient rencontrer. Assurez-vous également que votre système de vérification des factures est rigoureux, en exigeant des processus de validation clairs avant tout paiement. Enfin, mettez en œuvre une formation continue pour renforcer les bonnes pratiques en matière de sécurité et ajuster les politiques en fonction des nouvelles menaces.

Pour renforcer la sécurité de votre entreprise contre le phishing, découvrez la plateforme de simulation de phishing MetaPhish. Vous pouvez également explorer nos ressources gratuites pour la sensibilisation à la cybersécurité et assurer ainsi une protection optimale contre les menaces numériques.